En britisk sikkerhedsforsker, der går under navnet “fin1te”, har tjent 20.000 dollars efter at have opdaget en måde at hacke sig ind på enhver konto på Facebook ved at sende en sms på en mobiltelefon.

En britisk sikkerhedsforsker, der går under navnet “fin1te”, har tjent 20.000 dollars efter at have opdaget en måde at hacke sig ind på enhver konto på Facebook ved at sende en sms på en mobiltelefon.

Dette burde – naturligvis – have været umuligt, men på grund af en svaghed i Facebooks sammenfiltrede rede af millioner og atter millioner af kodelinjer var potentielt hundredvis af millioner af konti sårbare over for kapring ved hjælp af den simple teknik.

Fin1te (egentlig Jack Whitten) har dokumenteret, hvordan hacket fungerer på sin blog.

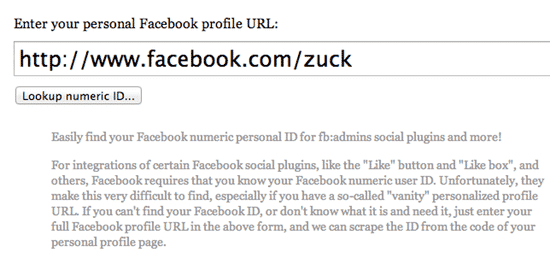

Den første ting man skal gøre er at sende bogstavet “F” i en SMS-besked til Facebook, som om man lovligt registrerede sin mobiltelefon hos det sociale netværk. I Storbritannien er SMS-genvejskoden til Facebook 32665.

Facebook svarer via SMS med en bekræftelseskode på otte tegn.

Det normale forløb ville være at indtaste denne bekræftelseskode i en Facebook-formular og gå sin vej…

Men fin1te opdagede, at der fandtes en sårbarhed i denne formular, som kunne udnyttes til at bruge den bekræftelseskode, han havde fået tilsendt af Facebook via SMS, med *nogen* andres konto.

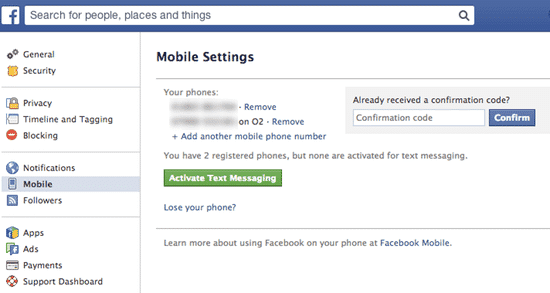

Det, fin1te havde opdaget, var, at et af elementerne i mobilaktiveringsformularen indeholdt brugerens profil-ID som en parameter. Det er det unikke nummer, der er knyttet til dit tiltænkte måls konto.

Ændrer du det profil-ID, som formularen sender til Facebook, kan det sociale netværk blive narret til at tro, at du er en anden person, der knytter en mobiltelefon til sin konto.

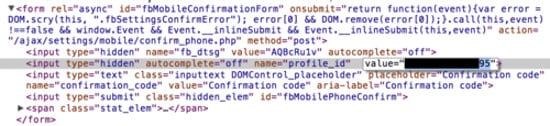

Det første skridt, der er nødvendigt for at kapre en persons konto på denne måde, kræver derfor dit offers unikke Facebook-profil-ID.

Hvis du ikke ved, hvad en persons numeriske profil-ID er, kan du altid slå det op ved hjælp af frit tilgængelige værktøjer – det er ikke meningen, at de skal være en hemmelighed.

Sikkert nok var fin1te i stand til at erstatte den profil ID-parameter, som hans browser sendte til Facebook, med det unikke nummer for den konto, han ønskede at få adgang til…

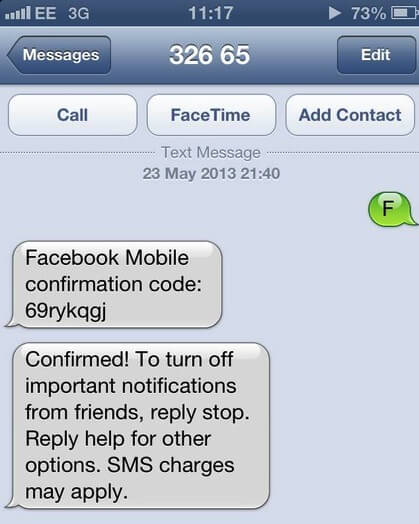

.. og inden for få sekunder fik hans mobiltelefon en sms, der bekræftede, at det var lykkedes ham at forbinde enheden til kontoen.

Succes. En Facebook-konto har nu en tredjeparts mobiltelefonnummer tilknyttet en tredjepart. Uden behov for malware eller phishing. Det eneste, der blev gjort, var at sende en SMS-besked.

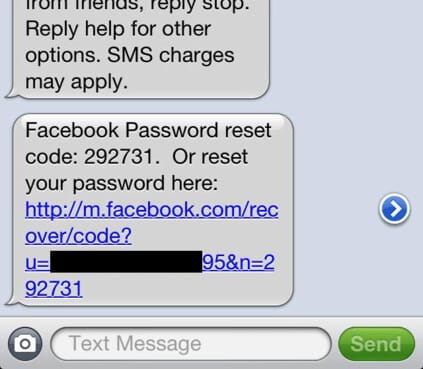

Den sidste fase af kontokapringen er ligetil. Facebook giver dig mulighed for at logge ind i sit system ved hjælp af dit mobilnummer i stedet for en e-mailadresse, hvis du ønsker det, så ved login indtaster du det mobilnummer, du har tilknyttet offerets konto, og anmoder om en nulstilling af kodeordet via SMS.

Sikkert nok opdagede fin1te, at Facebook behørigt sendte ham koden til nulstilling af kodeordet til kontoen – hvilket betød, at han kunne ændre kontoens kodeord og låse den legitime bruger ude af kontoen.

Dette er en utrolig simpel, men kraftfuld måde at overtage en hvilken som helst Facebook-konto.

Den gode nyhed er, at fin1te videregav sårbarheden ansvarligt til Facebook og ikke udnyttede den i ondskabsfulde hensigter eller solgte den til andre parter. Facebook har rettet problemet, så andre ikke længere kan drage fordel af dette alvorlige sikkerhedshul. For hans besvær har Facebook tildelt fin1te en heftig bug bounty på 20.000 dollars og rettet sårbarheden.

Men der er ingen tvivl om, at fin1tes opdagelse på det underjordiske marked, måske solgt til cyberkriminelle eller efterretningstjenester, kunne have indbragt ham endnu flere penge.

Hvem ved, hvilke andre alvorlige sikkerhedshuller der kan ligge inde i Facebook, som ikke er blevet indberettet ansvarligt til virksomhedens sikkerhedsteam?

Hvis du overvejer at forlade Facebook, hvorfor så ikke lytte til denne “Smashing Security”-podcast, som vi har optaget:

Smashing Security #75: ‘Quitting Facebook’

Din browser understøtter ikke dette lydelement.https://aphid.fireside.fm/d/1437767933/dd3252a8-95c3-41f8-a8a0-9d5d2f9e0bc6/3e3e8a52-4c1e-45c7-8271-8c13eb312039.mp3

Lyt på Apple Podcasts | Google Podcasts | Pocket Casts | Spotify | Other… | RSS

Mere episoder…

Fandt du denne artikel interessant? Følg Graham Cluley på Twitter for at læse mere af det eksklusive indhold, vi udsender.

Graham Cluley er en veteran i anti-virusbranchen og har arbejdet for en række sikkerhedsfirmaer siden begyndelsen af 1990’erne, hvor han skrev den allerførste version af Dr Solomon’s Anti-Virus Toolkit til Windows. Han er nu uafhængig sikkerhedsanalytiker og optræder regelmæssigt i medierne og er en international taler om computersikkerhed, hackere og privatlivets fred på nettet.Følg ham på Twitter på @gcluley, eller send ham en e-mail.