Um pesquisador de segurança baseado no Reino Unido, com o nome de “fin1te”, ganhou ele mesmo $20,000 depois de descobrir uma maneira de invadir qualquer conta no Facebook, apenas enviando uma mensagem de texto para o celular.

Um pesquisador de segurança baseado no Reino Unido, com o nome de “fin1te”, ganhou ele mesmo $20,000 depois de descobrir uma maneira de invadir qualquer conta no Facebook, apenas enviando uma mensagem de texto para o celular.

Isso deveria – obviamente – ter sido impossível, mas devido a uma fraqueza no emaranhado de milhões e milhões de linhas em código do Facebook, potencialmente centenas de milhões de contas estavam vulneráveis ao seqüestro através da técnica simples.

Fin1te (nome real Jack Whitten) documentou como o hack funciona no seu blog.

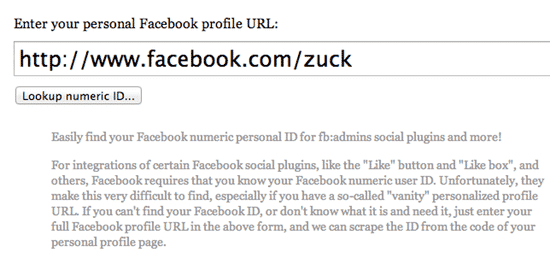

A primeira coisa a fazer é enviar a letra “F” em uma mensagem SMS para o Facebook, como se você estivesse legitimamente registrando o seu telefone celular na rede social. No Reino Unido, o atalho de SMS para o Facebook é 32665.

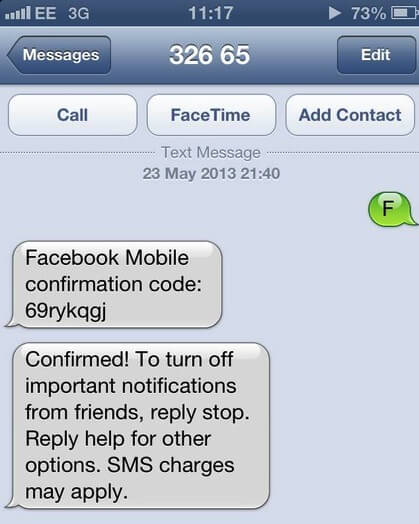

Facebook responde, via SMS, com um código de confirmação de oito caracteres.

A sequência normal de eventos seria introduzir esse código de confirmação num formulário do Facebook, e seguir o seu alegre caminho…

But fin1te descobriu que existia uma vulnerabilidade nesse formulário, que podia ser explorada para usar o código de confirmação que lhe tinha sido enviado pelo Facebook via SMS com *qualquer outra conta*.

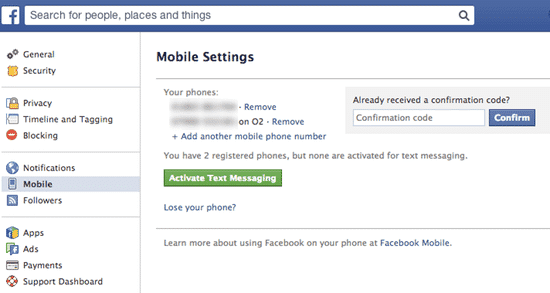

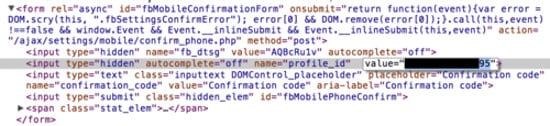

O que o fin1te tinha descoberto era que um dos elementos do formulário de activação do telemóvel continha, como parâmetro, o ID do perfil do utilizador. Esse é o número único associado à conta do seu alvo pretendido.

Mude o ID do perfil que é enviado por esse formulário para o Facebook, e a rede social pode ser enganada a pensar que você é outra pessoa ligando um telemóvel à sua conta.

Por isso, o primeiro passo necessário para seqüestrar a conta de alguém desta forma requer o ID do perfil único da sua vítima no Facebook.

Se você não sabe qual é o ID de perfil numérico de alguém, você pode sempre procurá-lo usando ferramentas disponíveis gratuitamente – elas não devem ser um segredo.

Certo que o fin1te conseguiu substituir o parâmetro de ID de perfil enviado pelo seu browser para o Facebook pelo número único da conta que ele queria acessar…

.. e em segundos seu celular foi enviado um SMS confirmando que ele tinha conectado com sucesso o dispositivo à conta.

Sucesso. Uma conta do Facebook agora tem um número de telemóvel de terceiros associado a ela. Sem qualquer necessidade de malware ou phishing. Tudo o que foi feito foi enviar uma mensagem de texto SMS.

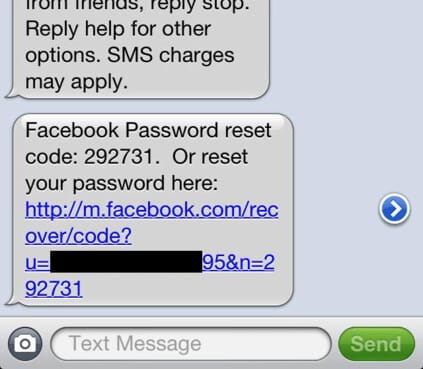

A fase final do sequestro da conta é simples. O Facebook permite que você entre no seu sistema usando o seu número de celular em vez de um endereço de e-mail, se você quiser, então no login você digita o número de celular que você tem associado à conta da sua vítima, e solicita uma redefinição de senha via SMS.

Certo o suficiente, fin1te descobriu que o Facebook lhe enviou devidamente o código de redefinição de senha para a conta – o que significa que ele poderia alterar a senha da conta, e bloquear o seu usuário legítimo.

Esta é uma maneira incrivelmente simples, mas poderosa de assumir a conta de qualquer pessoa no Facebook.

A boa notícia é que o fin1te revelou a vulnerabilidade de forma responsável ao Facebook, em vez de explorá-la por intenções maliciosas ou vendê-la a outras partes. O Facebook corrigiu o problema para que outros não possam mais tirar proveito dessa grave falha de segurança. Pelos seus problemas, o Facebook concedeu ao fin1te uma recompensa pesada de $20.000 de bugs e corrigiu a vulnerabilidade.

Mas não há dúvida de que, no mercado clandestino, talvez vendido a cibercriminosos ou agências de inteligência, a descoberta do fin1te poderia ter lhe rendido ainda mais dinheiro.

Quem sabe que outras vulnerabilidades de segurança sérias podem estar dentro do Facebook, que não foram reportadas de forma responsável à equipe de segurança da empresa?

Se você está pensando em sair do Facebook, por que não ouvir este podcast “Smashing Security” que gravamos:

Smashing Security #75: ‘Saindo do Facebook’

O seu navegador não suporta este elemento de áudio.https://aphid.fireside.fm/d/1437767933/dd3252a8-95c3-41f8-a8a0-9d5d2f9e0bc6/3e3e8a52-4c1e-45c7-8271-8c13eb312039.mp3

Ouvir em Podcasts da Apple | Google Podcasts | Pocket Casts | Spotify | Other… | RSS

Mais episódios…

Fundou este artigo interessante? Siga Graham Cluley no Twitter para ler mais sobre o conteúdo exclusivo que postamos.

Graham Cluley é um veterano da indústria de antivírus, tendo trabalhado para várias empresas de segurança desde o início dos anos 90, quando ele escreveu a primeira versão do Dr. Solomon’s Anti-Virus Toolkit for Windows. Agora um analista de segurança independente, ele faz regularmente aparições na mídia e é um palestrante público internacional sobre o tema da segurança de computadores, hackers e privacidade online. Siga-o no Twitter em @gcluley, ou deixe-o um e-mail.